Ich liebe es, wenn Sie Ihr eigenes Hundefutter essen!!!

Moderne Browser, ohne bestimmte zu nennen (z.B. Chrome), werden bei den Sicherheitseinstellungen für Cookies immer pingeliger.

Ein Beispiel ist die SameSite Cookie-Einstellung. Wenn sie beispielsweise in Chrome nicht vorhanden ist, wird die Standardmethode, SameSite=Lax, verwendet.

Aber was passiert, wenn Sie das nicht wollen? Die Antwort ist, den Code Ihrer Anwendung so zu ändern, dass er die von Ihnen gewünschte Einstellung widerspiegelt. Aber was passiert, wenn Sie das nicht so einfach tun können? Es könnte sich um eine Altanwendung handeln.

Die Antwort ist die Verwendung der EdgeADC-Funktionen zum Wechseln des Flugpfads.

Das berüchtigte Problem, dass WordPress WooCommerce in einem Iframe läuft

Wir hatten ein Problem mit einer WordPress-Anwendung, die wir in einem Iframe ausführen. (Fragen Sie nicht warum.)

Die Anwendung verwendete Sitzungscookies, für die keine SameSite-Einstellung festgelegt war.

Die Anwendung läuft innerhalb eines Standard-WordPress-Systems, das in einem Docker-Container bereitgestellt wird.

Wir haben einige Möglichkeiten untersucht, um dieses Problem zu beheben, aber unsere Änderungen funktionierten nicht bei allen Cookies korrekt, so dass wir uns entschlossen haben, das Problem mit flightPATH zu beheben.

Das haben wir also getan.

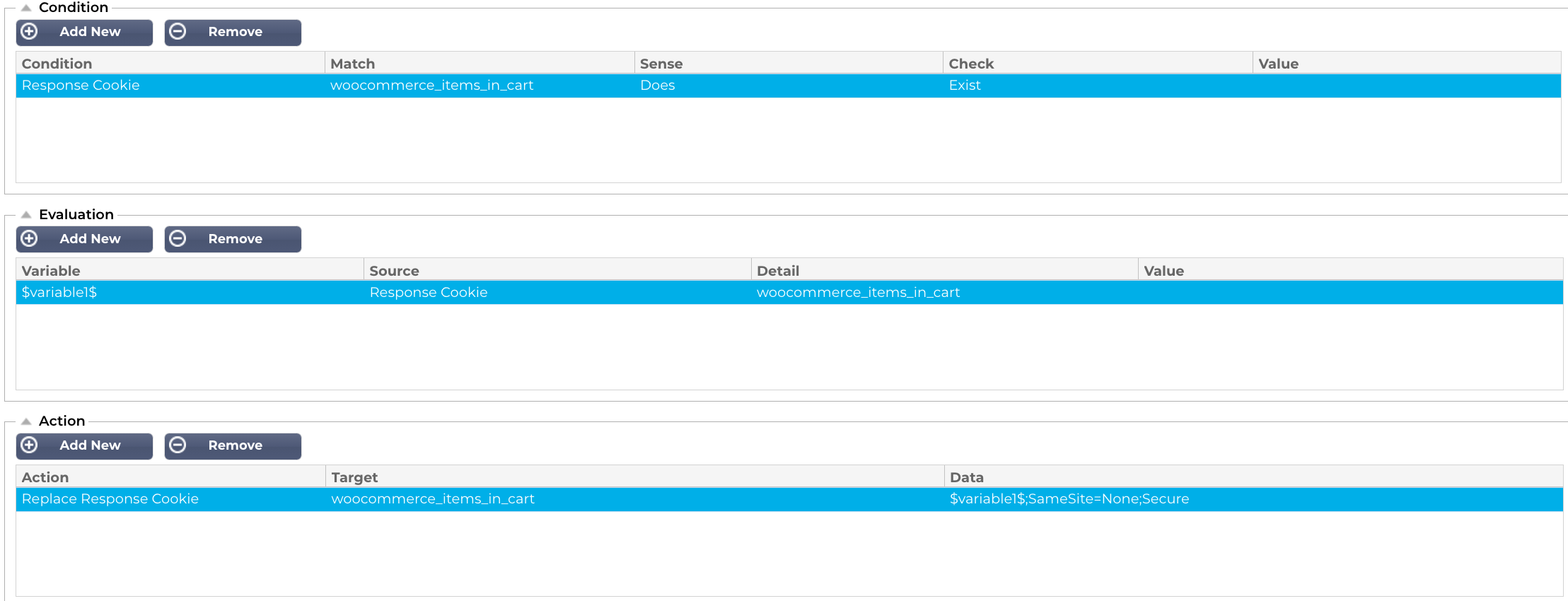

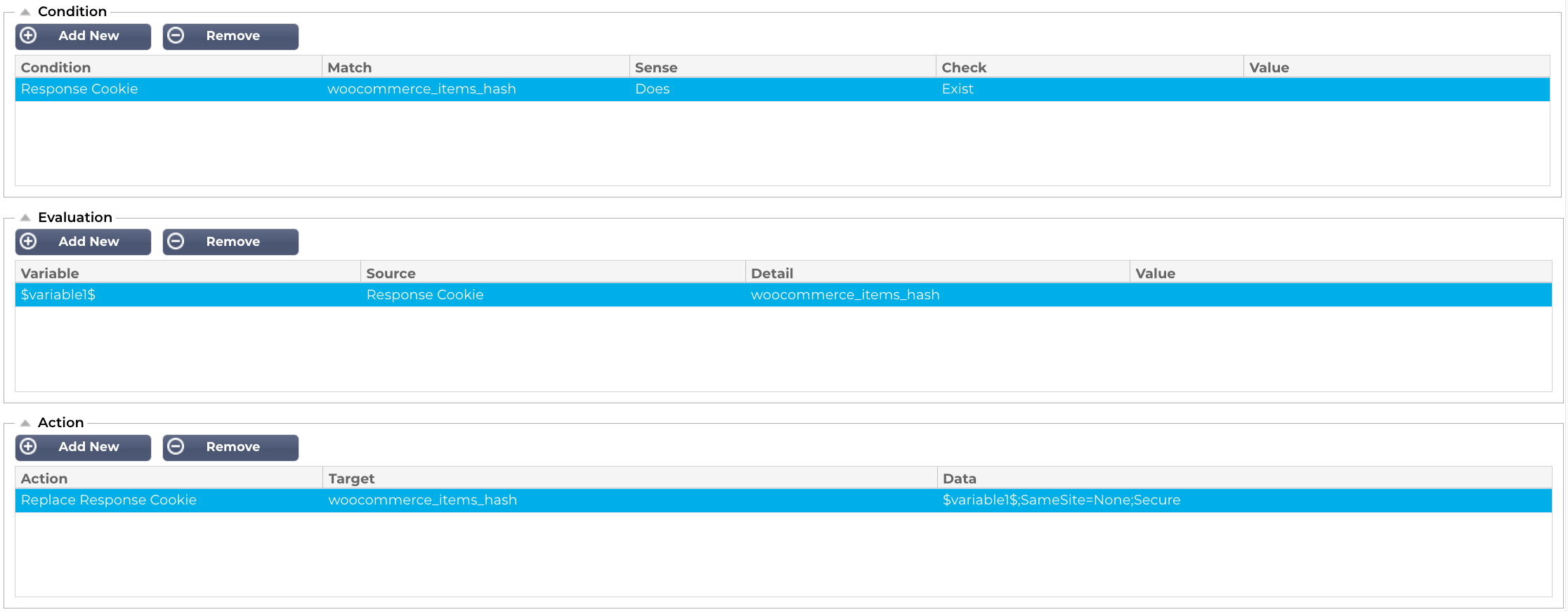

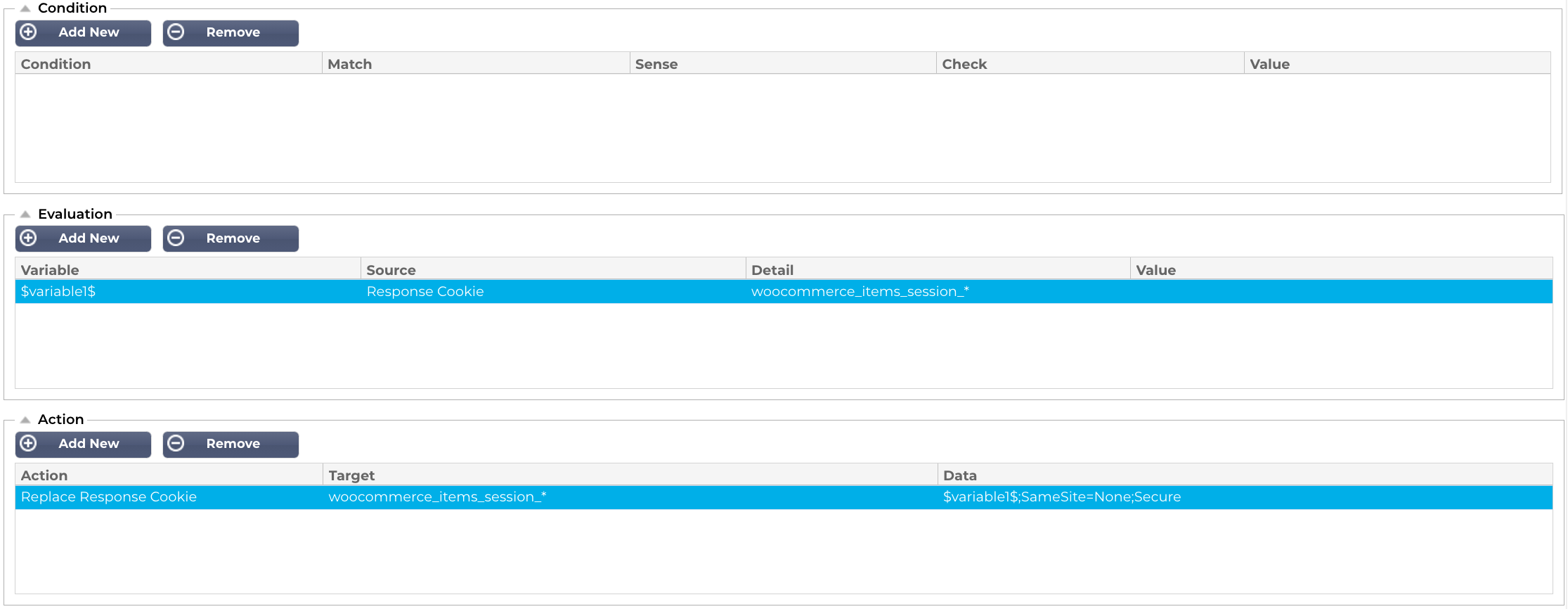

Wir haben eine flightPATH-Regel erstellt, um SameSite=none zu den drei beanstandeten Cookies hinzuzufügen (siehe unten).

Die erste flightPATH-Regel, die wir erstellen werden, lautet:

Als nächstes erstellen wir die zweite.

Schließlich erstellen wir die letzte. Diese hat eine etwas andere Definition, wie Sie sehen können. Wir haben einen Platzhalter (*) hinzugefügt, da wir nicht wissen, wie dieser Wert lautet, da WordPress / WooCommerce einen Zufallswert zuweist.

An dieser Stelle werden Sie sich sagen: „Hey! Das ist nicht sicher, wenn ein Platzhalter verwendet wird! Wir verstehen, dass die Seite etwas weniger sicher ist, aber:

- Es läuft alles über HTTPS

- Wir betreiben eine Anwendungsfirewall

- Es ist durch die Tatsache gehärtet, dass es ein containerisiertes Betriebssystem ist und die Schlüsseldateien unveränderlich sind.

Und für den Fall, dass Sie eine Auffrischung zu SameSite benötigen…

Wie lautet die SameSite-Einstellung für Cookies?

Mit der SameSite Cookie-Einstellung können Sie kontrollieren, wann Cookies mit seitenübergreifenden Anfragen gesendet werden. Dadurch wird das Risiko von CSRF-Angriffen (Cross-Site Request Forgery) verringert. Im Folgenden erfahren Sie, wie das funktioniert:

Was sind seitenübergreifende Anfragen?

Site-übergreifende Anfragen sind Anfragen, die von einer Website zu einer anderen gestellt werden. Wenn Sie beispielsweise bei einer Anwendung angemeldet sind und auf einen Link zu einem Nachrichtenartikel klicken, ist das eine seitenübergreifende Anfrage. Einfach ausgedrückt: eine Anfrage, die von einer Website zu einer anderen Website verlinkt.

Was ist die SameSite-Einstellung?

Die Einstellung SameSite ist ein Cookie-Attribut, mit dem Sie steuern können, ob bei Cross-Site-Anfragen ein Cookie gesendet wird oder nicht. Es gibt drei mögliche Werte für die SameSite-Einstellung:

- SameSite=Strict: Cookies werden nur bei Anfragen an dieselbe Website gesendet, die sie gesetzt hat.

- SameSite=Lax: Cookies werden mit Anfragen an dieselbe Website gesendet, die sie gesetzt hat, sowie mit Anfragen an Websites von Drittanbietern, die in dieselbe Seite eingebettet sind, z. B. in einem iFrame.

- GleicheSeite=Keine: Cookies werden mit allen Anfragen gesendet, unabhängig von der Website, die sie gesetzt hat.

Warum ist die Einstellung SameSite wichtig?

Die Einstellung SameSite ist wichtig, weil sie das Risiko von Cross-Site Request Forgery (CSRF)-Angriffen verringert. CSRF-Angriffe sind eine Art von Cyberangriff, der die Tatsache ausnutzt, dass der Browser eines Benutzers bereits bei einer Website angemeldet ist. Bei einem CSRF-Angriff kann ein Angreifer einen Benutzer dazu verleiten, eine Anfrage an eine Website zu stellen, bei der er angemeldet ist, auch wenn der Benutzer dies nicht beabsichtigt. Dadurch kann der Angreifer die Daten des Benutzers stehlen oder andere bösartige Aktionen durchführen.