La página Biblioteca > Autenticación le permite configurar servidores de autenticación y crear reglas de autenticación con opciones para Basic o Forms del lado del cliente y NTLM o BASIC del lado del servidor.

Configuración de la autenticación - Un flujo de trabajo

Por favor, realice los siguientes pasos como mínimo para aplicar la autenticación a su servicio.

1. Crear un servidor de autenticación.

2. Cree una regla de autenticación que utilice un servidor de autenticación.

3. Cree una regla flightPATH que utilice una regla de autenticación.

4. Aplicar la regla flightPATH a un Servicio

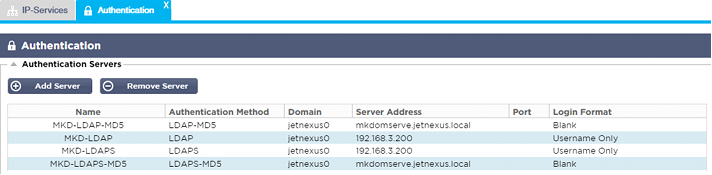

Servidores de autenticación

Para configurar un método de autenticación que funcione, primero debemos configurar un servidor de autenticación.

· Haga clic en el botón Añadir servidor.

· Esta acción producirá una fila en blanco lista para ser completada.

|

Opción

|

Descripción

|

|

Nombre

|

Asigne un nombre a su servidor para identificarlo: este nombre se utiliza en las reglas

|

|

Descripción

|

Añadir una descripción

|

|

Método de autenticación

|

Elija un método de autenticación

LDAP - LDAP básico con nombres de usuario y contraseñas enviados en texto claro al servidor LDAP.

LDAP-MD5 - LDAP básico con el nombre de usuario en texto claro y la contraseña con hash MD5 para aumentar la seguridad.

LDAPS - LDAP sobre SSL. Envía la contraseña en texto claro dentro de un túnel cifrado entre el ADC y el servidor LDAP.

LDAPS-MD5 - LDAP sobre SSL. La contraseña es MD5 hash para mayor seguridad dentro de un túnel cifrado entre el ADC y el servidor LDAP

|

|

Dominio

|

Añada el nombre de dominio del servidor LDAP.

|

|

Dirección del servidor

|

Añadir la dirección IP o el nombre de host del servidor de autenticación

LDAP - Dirección IPv4 o nombre de host.

LDAP-MD5 - sólo nombre de host (la dirección IPv4 no funcionará)

LDAPS - Dirección IPv4 o nombre de host.

LDAPS-MD5 - sólo nombre de host (la dirección IPv4 no funcionará).

|

|

Puerto

|

Utilice el puerto 389 para LDAP y el puerto 636 para LDAPS por defecto. No es necesario añadir el número de puerto para LDAP y LDAPS. Cuando otros métodos estén disponibles, podrá configurarlos aquí

|

|

Condiciones de búsqueda

|

Las condiciones de búsqueda deben ajustarse al RFC 4515. Ejemplo:

(MemberOf=CN=Phone- VPN,CN=Users,DC=mycompany,DC=local).

|

|

Base de búsqueda

|

Este valor es el punto de partida para la búsqueda en la base de datos LDAP.

Ejemplo dc=miempresa,dc=local

|

|

Formato de inicio de sesión

|

Utilice el formato de inicio de sesión que necesite.

Nombre de usuario: con este formato elegido, sólo es necesario introducir el nombre de usuario. Cualquier información de usuario y dominio introducida por el usuario se elimina, y se utiliza la información de dominio del servidor.

Nombre de usuario y dominio - El usuario debe introducir la sintaxis completa de dominio y nombre de usuario. Ejemplo: miempresa\gchristie O alguien@miempresa. La información de dominio introducida a nivel de servidor se ignora.

En blanco: el ADC aceptará todo lo que el usuario introduzca y lo enviará al servidor de autenticación. Esta opción se utiliza cuando se usa MD5.

|

|

Frase de acceso

|

Esta opción no se utiliza en esta versión.

|

|

Tiempo muerto

|

No se utiliza en esta versión

|

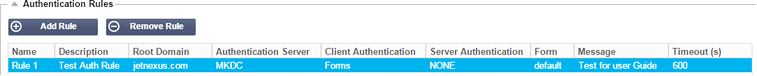

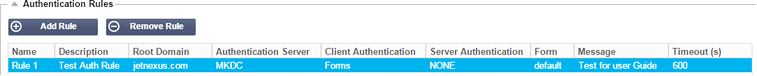

Normas de autenticación

La siguiente etapa consiste en crear las reglas de autenticación para utilizarlas con la definición del servidor.

|

Campo

|

Descripción

|

|

Nombre

|

Añada un nombre adecuado para su regla de autenticación.

|

|

Descripción

|

Añade una descripción adecuada.

|

|

Dominio de la raíz

|

Debe dejarse en blanco a menos que necesite un inicio de sesión único en los subdominios.

|

|

Servidor de autenticación

|

Se trata de un cuadro desplegable que contiene los servidores que ha configurado.

|

|

Autenticación de clientes:

|

Elija el valor adecuado a sus necesidades:

Básico (401) - Este método utiliza el método de autenticación estándar 401

Formularios - esto presentará el formulario por defecto del CAD al usuario. Dentro del formulario, puede añadir un mensaje. Puede seleccionar un formulario que haya cargado utilizando la sección siguiente.

|

|

Autenticación del servidor

|

Elija el valor adecuado.

Ninguno - si su servidor no tiene ninguna autenticación existente, seleccione esta configuración. Esta configuración significa que puede añadir capacidades de autenticación a un servidor que anteriormente no tenía ninguna.

Básico: si su servidor tiene activada la autenticación básica (401), seleccione BÁSICO.

NTLM: si su servidor tiene activada la autenticación NTLM, seleccione NTLM.

|

|

Formulario

|

Elija el valor adecuado

Por defecto - Al seleccionar esta opción, el CAD utilizará su forma incorporada.

Personalizado: puede añadir un formulario que haya diseñado y seleccionarlo aquí.

|

|

Mensaje

|

Añade un mensaje personal al formulario.

|

|

Tiempo de espera

|

Añada un tiempo de espera a la regla, después del cual el usuario deberá autenticarse de nuevo. Tenga en cuenta que la configuración del tiempo de espera sólo es válida para la autenticación basada en formularios.

|

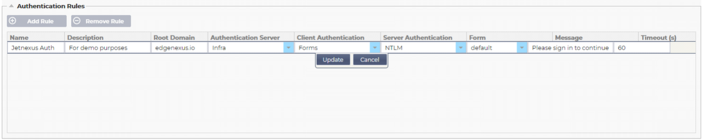

Inicio de sesión único

Si desea proporcionar un inicio de sesión único para los usuarios, complete la columna Dominio raíz con su dominio. En este ejemplo, hemos utilizado edgenexus.io. Ahora podemos tener múltiples servicios que utilizarán edgenexus.io como dominio raíz, y sólo tendrán que iniciar sesión una vez. Si consideramos los siguientes servicios:

· Sharepoint.mycompany.com

· usercentral. mycompany.com

· appstore. mycompany.com

Estos servicios pueden residir en una VIP o pueden estar distribuidos en 3 VIPs. Un usuario que acceda a usercentral. mycompany.com por primera vez recibirá un formulario que le pedirá que se conecte dependiendo de la regla de autenticación utilizada. El mismo usuario puede conectarse después a appstore. mycompany.com y será autenticado automáticamente por el ADC. Se puede establecer el tiempo de espera, que forzará la autenticación una vez alcanzado este periodo de inactividad.

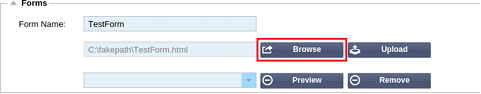

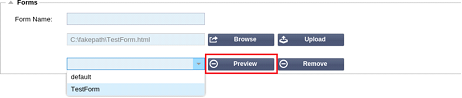

Formularios

Esta sección le permitirá cargar un formulario personalizado.

Cómo crear su formulario personalizado

Aunque el formulario básico que proporciona el CAD es suficiente para la mayoría de los propósitos, habrá ocasiones en las que las empresas deseen presentar su propia identidad al usuario. Puede crear su propio formulario personalizado que se presentará a los usuarios para que lo rellenen en esos casos. Este formulario debe estar en formato HTM o HTML.

|

Opción

|

Descripción

|

|

Nombre

|

nombre del formulario = loginform

acción = %JNURL%

Método = POST

|

|

Nombre de usuario

|

Sintaxis: name = "JNUSER"

|

|

Contraseña:

|

name="JNPASS"

|

|

Mensaje opcional1:

|

%JNMESSAGE%.

|

|

Mensaje opcional2:

|

%JNAUTHMESSAGE%.

|

|

Imágenes

|

Si desea añadir una imagen, añádala en línea utilizando la codificación Base64.

|

Ejemplo de código html de un formulario muy básico y sencillo

<HTML>

<CABECERA>

<TÍTULO>FORMULARIO DE AUTENTIFICACIÓN DE EJEMPLO</TÍTULO>

<HEAD>

<BODY>

%JNMESSAGE%<br>

<form name="loginform" action="%JNURL%" method="post"> USER: <input type="text" name="JNUSER" size="20" value=""></br>

PASS: <input type="password" name="JNPASS" size="20" value=""></br>

<input type="submit" name="submit" value="OK">

</form>

</BODY>

</HTML>

Añadir un formulario personalizado

Una vez que haya creado un formulario personalizado, puede añadirlo utilizando la sección Formularios.

1. Elija un nombre para su formulario

2. Busque su formulario a nivel local

3. Haga clic en Cargar

Vista previa de su formulario personalizado

Para ver el formulario personalizado que acaba de cargar, lo selecciona y hace clic en Vista previa. También puede utilizar esta sección para eliminar los formularios que ya no sean necesarios.

Caché

El ADC es capaz de almacenar los datos en su memoria interna y periódicamente vacía esta caché en el almacenamiento interno del ADC. Los ajustes que gestionan esta funcionalidad se proporcionan dentro de esta sección.

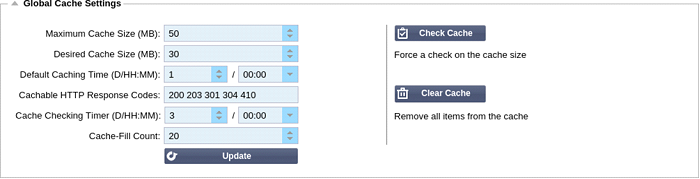

Configuración global de la caché

Tamaño máximo de la caché (MB)

Este valor determina el máximo de RAM que puede consumir la Caché. La caché del ADC es una caché en memoria que también se vacía periódicamente en el medio de almacenamiento para mantener la persistencia de la caché después de los reinicios, reinicios y operaciones de apagado. Esta funcionalidad significa que el tamaño máximo de la caché debe ajustarse a la huella de memoria del dispositivo (en lugar de al espacio del disco) y no debe ser superior a la mitad de la memoria disponible.

Tamaño de caché deseado (MB)

Este valor denota la RAM óptima a la que se recortará la Caché. Mientras que el tamaño máximo de la caché representa el límite superior absoluto de la caché, el tamaño deseado de la caché se entiende como el tamaño óptimo que la caché debería intentar alcanzar cada vez que se realiza una comprobación automática o manual del tamaño de la caché. El espacio entre el tamaño máximo y el deseado de la caché existe para acomodar la llegada y el solapamiento de nuevos contenidos entre las comprobaciones periódicas del tamaño de la caché para recortar los contenidos caducados. Una vez más, puede ser más efectivo aceptar el valor por defecto (30 MB) y revisar periódicamente el tamaño de la Caché en "Monitor -> Estadísticas" para un dimensionamiento adecuado.

Tiempo de caché por defecto (D/HH:MM)

El valor introducido aquí representa la vida del contenido sin un valor de caducidad explícito. El tiempo de almacenamiento en caché por defecto es el período durante el cual se almacena el contenido sin una directiva "no-store" o un tiempo de caducidad explícito en la cabecera de tráfico.

La entrada del campo tiene la forma "D/HH:MM" - así que una entrada de "1/01:01" (por defecto es 1/00:00) significa que para almacenar el ADC mantendrá el contenido durante un día, "01:00" para una hora, y "00:01" para un minuto.

Códigos de respuesta HTTP almacenables en caché

Uno de los conjuntos de datos almacenados en caché son las respuestas HTTP. Los códigos de respuesta HTTP que se almacenan en caché son:

· 200 - Respuesta estándar para solicitudes HTTP exitosas

· 203 - Las cabeceras no son definitivas, sino que se recogen de una copia local o de un tercero

· 301 - Al recurso solicitado se le ha asignado una nueva URL permanente

· 304 - No se ha modificado desde la última petición y se debe utilizar la copia en caché local en su lugar

· 410 - El recurso ya no está disponible en el servidor y no se conoce ninguna dirección de reenvío

Este campo debe editarse con precaución, ya que los códigos de respuesta más comunes que se pueden almacenar en caché ya están listados.

Tiempo de comprobación de la caché (D/HH:MM)

Este ajuste determina el intervalo de tiempo entre las operaciones de recorte de la caché.

Recuento de llenado de caché

Este ajuste es una función de ayuda para rellenar la caché cuando se detecta un determinado número de 304.

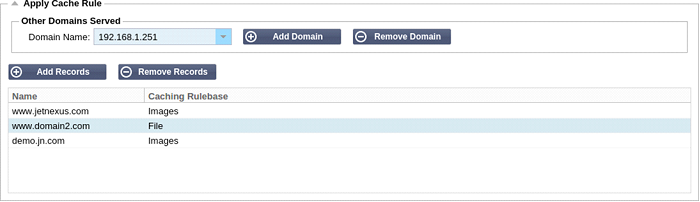

Aplicar regla de caché

Esta sección permite aplicar una regla de caché a un dominio:

· Añada el dominio manualmente con el botón Añadir registros. Debe utilizar un nombre de dominio completo o una dirección IP en notación decimal con puntos. Ejemplo www. miempresa.com o 192.168.3.1:80

· Haga clic en la flecha desplegable y elija su dominio de la lista

· La lista se rellenará siempre que el tráfico haya pasado por un servicio virtual y se haya aplicado una estrategia de almacenamiento en caché al servicio virtual

· Elija su regla de caché haciendo doble clic en la columna Caching Rulebase y seleccionando de la lista

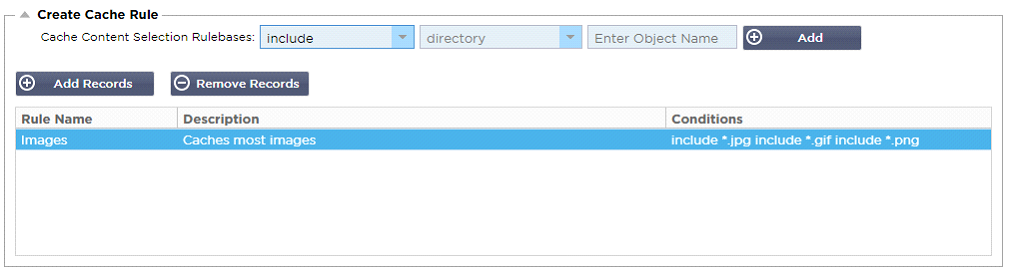

Crear regla de caché

Esta sección le permite crear varias reglas de almacenamiento en caché diferentes que pueden aplicarse a un dominio:

· Haz clic en Añadir registros y dale un nombre y una descripción a tu regla

· Puede introducir sus condiciones manualmente o utilizar el botón Añadir condición

Para añadir una condición utilizando la base de reglas de selección:

· Seleccione Incluir o Excluir

· Elegir todas las imágenes JPEG

· Haga clic en el símbolo + Añadir

· Verá que ahora se ha añadido "incluir *.jpg" a las condiciones

· Puede añadir más condiciones. Si decide hacerlo manualmente, deberá añadir cada condición en una línea NUEVA. Tenga en cuenta que sus reglas se mostrarán en la misma línea hasta que haga clic en el cuadro de Condiciones, entonces se mostrarán en una línea separada

flightPATH

flightPATH es la tecnología de gestión de tráfico integrada en el ADC. flightPATH permite inspeccionar el tráfico HTTP y HTTPS en tiempo real y realizar acciones basadas en condiciones.

Las reglas flightPATH deben aplicarse a un VIP cuando se utilizan objetos IP dentro de las reglas.

Una regla de ruta de vuelo consta de cuatro elementos:

1. Detalles, donde se define el Nombre del flightPATH y el Servicio al que se adjunta.

2. Condición(es) que puede(n) ser definida(s) y que hace(n) que la regla se active.

3. Evaluación que permite la definición de variables que pueden ser utilizadas dentro de las Acciones

4. Acciones que se utilizan para gestionar lo que debe ocurrir cuando se cumplen las condiciones

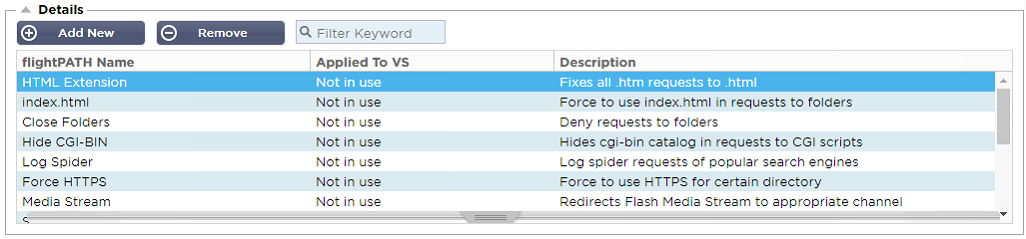

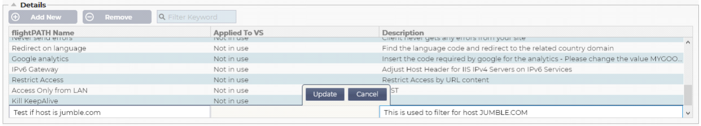

Detalles

La sección de detalles muestra las reglas flightPATH disponibles. Puedes añadir nuevas reglas flightPATH y eliminar las definidas desde esta sección.

Añadir una nueva regla flightPATH

|

Campo

|

Descripción

|

|

Nombre de FlightPATH

|

Este campo es para el nombre de la regla flightPATH. El nombre que proporcione aquí aparecerá y será referenciado en otras partes del CAD.

|

|

Aplicado a VS

|

Esta columna es de sólo lectura y muestra el VIP al que se aplica la regla flightPATH.

|

|

Descripción

|

Valor que representa una descripción proporcionada a efectos de legibilidad.

|

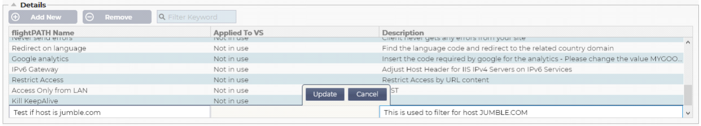

Pasos para añadir una regla flightPATH

1. En primer lugar, haga clic en el botón Añadir nuevo situado en la sección Detalles.

2. Introduzca un nombre para su regla. Ejemplo Auth2

3. Introduzca una descripción de su norma

4. Una vez que la regla se haya aplicado a un servicio, verá que la columna Aplicado a se autocompleta con una dirección IP y un valor de puerto

5. No olvides pulsar el botón Actualizar para guardar los cambios o, si te equivocas, pulsa Cancelar para volver al estado anterior.

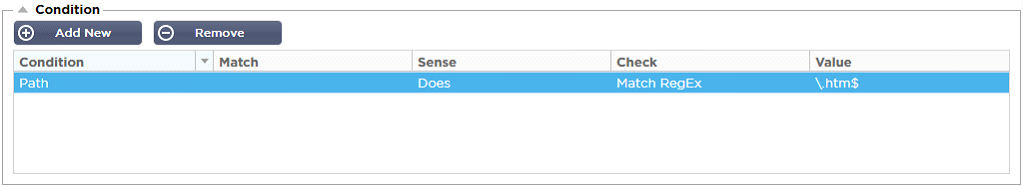

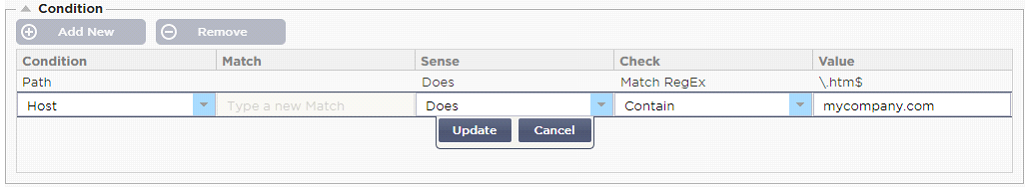

Condición

Una regla flightPATH puede tener cualquier número de condiciones. Las condiciones funcionan en base a AND, lo que le permite establecer la condición en la que se desencadena la acción. Si desea utilizar una condición OR, cree una regla flightPATH adicional y aplíquela al VIP en el orden correcto.

También puede utilizar RegEx seleccionando Match RegEx en el campo Check y el valor RegEx en el campo Value. La inclusión de la evaluación RegEx amplía enormemente la capacidad de flightPATH.

Creación de una nueva condición flightPATH

Condición

Proporcionamos varias Condiciones como predefinidas dentro del desplegable y cubren todos los escenarios previstos. Cuando se añadan nuevas Condiciones, éstas estarán disponibles a través de las actualizaciones de Jetpack.

Las opciones disponibles son:

|

CONDICIÓN

|

DESCRIPCIÓN

|

EJEMPLO

|

|

<form>

|

Los formularios HTML se utilizan para pasar datos a un servidor

|

Ejemplo "el formulario no tiene longitud 0"

|

|

Ubicación de GEO

|

Compara la dirección IP de origen con los códigos de país ISO 3166

|

La ubicación GEO es igual a GB, O la ubicación GEO es igual a Alemania

|

|

Anfitrión

|

Anfitrión extraído de la URL

|

www.mywebsite.com o 192.168.1.1

|

|

Idioma

|

Idioma extraído de la cabecera HTTP del idioma

|

Esta condición producirá un desplegable con una lista de idiomas

|

|

Método

|

Despliegue de métodos HTTP

|

Despliegue que incluye GET, POST, etc.

|

|

IP de origen

|

Si el proxy ascendente admite X-Forwarded-for (XFF), utilizará la verdadera dirección de origen

|

IP del cliente. También puede utilizar múltiples IPs o subredes.

10\.1\.2\.* es 10.1.2.0 /24 subnet10\

.1\.2\.3|10\.1\.2\.4 Use | para múltiples IP's

|

|

Ruta

|

Ruta del sitio web

|

/mi sitio web/index.asp

|

|

POST

|

Método de solicitud POST

|

Comprobar los datos que se cargan en un sitio web

|

|

Consulta

|

Nombre y valor de una consulta, y puede aceptar el nombre de la consulta o un valor también

|

"Best=jetNEXUS" Donde la coincidencia es Best y el valor es edgeNEXUS

|

|

Cadena de consulta

|

Toda la cadena de consulta después del carácter ?

|

|

|

Solicitar galleta

|

Nombre de una cookie solicitada por un cliente

|

MS-WSMAN=afYfn1CDqqCDqUD::

|

|

Solicitud de cabecera

|

Cualquier encabezado HTTP

|

Referrer, User-Agent, From, Date

|

|

Solicitar versión

|

La versión HTTP

|

HTTP/1.0 O HTTP/1.1

|

|

Cuerpo de la respuesta

|

Una cadena definida por el usuario en el cuerpo de la respuesta

|

Servidor UP

|

|

Código de respuesta

|

El código HTTP de la respuesta

|

200 OK, 304 no modificado

|

|

Respuesta Cookie

|

El nombre de una cookie enviada por el servidor

|

MS-WSMAN=afYfn1CDqqCDqUD::

|

|

Cabecera de respuesta

|

Cualquier encabezado HTTP

|

Referrer, User-Agent, From, Date

|

|

Versión de la respuesta

|

La versión HTTP enviada por el servidor

|

HTTP/1.0 O HTTP/1.1

|

|

Fuente IP

|

La IP de origen, la IP del servidor proxy o alguna otra dirección IP agregada

|

IP del cliente

, IP del proxy, IP del cortafuegos. También puede utilizar múltiples IP y subredes. Debe escapar los puntos ya que estos son RegEX. Ejemplo 10\ 1\ 2\ 3 es 10.1.2.3

|

Partido

El campo Coincidencia puede ser un desplegable o un valor de texto y se define en función del valor del campo Condición. Por ejemplo, si la condición se establece como Host, el campo Match no está disponible. Si la condición se establece como <form>, el campo Match se muestra como un campo de texto, y si la condición es POST, el campo Match se presenta como un desplegable que contiene los valores pertinentes.

Las opciones disponibles son:

|

MATCH

|

DESCRIPCIÓN

|

EJEMPLO

|

|

Aceptar

|

Tipos de contenido aceptables

|

Aceptar: text/plain

|

|

Accept-Encoding

|

Codificaciones aceptables

|

Accept-Encoding: <compress | gzip | deflate | sdch | identity>

|

|

Aceptar-idioma

|

Lenguas aceptables para la respuesta

|

Accept-Language: en-US

|

|

Accept-Ranges

|

Qué tipos de rango de contenido parcial admite este servidor

|

Accept-Ranges: bytes

|

|

Autorización

|

Credenciales de autenticación para la autenticación HTTP

|

Autorización: Basic QWxhZGRpbjpvcGVuIHNlc2FtZQ==

|

|

Cargar a

|

Contiene información contable de los costes de la aplicación del método solicitado

|

|

|

Codificación del contenido

|

El tipo de codificación utilizado

|

Content-Encoding: gzip

|

|

Contenido-Longitud

|

La longitud del cuerpo de la respuesta en octetos (bytes de 8 bits)

|

Contenido-Longitud: 348

|

|

Tipo de contenido

|

El tipo mime del cuerpo de la solicitud (utilizado con las solicitudes POST y PUT)

|

Content-Type: application/x-www-form-urlencoded

|

|

Cookie

|

Una cookie HTTP enviada previamente por el servidor con Set-Cookie (abajo)

|

Cookie: $Versión=1; Skin=nuevo;

|

|

Fecha

|

Fecha y hora en que se originó el mensaje

|

Fecha = "Fecha" ":" HTTP-fecha

|

|

ETag

|

Un identificador para una versión específica de un recurso, a menudo un compendio de mensajes

|

ETag: "aed6bdb8e090cd1:0"

|

|

Desde

|

La dirección de correo electrónico del usuario que realiza la solicitud

|

De: user@example.com

|

|

Si se modifica desde

|

Permite devolver un 304 Not Modified si el contenido no se ha modificado

|

If-Modified-Since: Sat, 29 Oct 1994 19:43:31 GMT

|

|

Última modificación

|

La última fecha de modificación del objeto solicitado, en formato RFC 2822

|

Última modificación: Tue, 15 Nov 1994 12:45:26 GMT

|

|

Pragma

|

Implementación: Encabezados específicos que pueden tener varios efectos en cualquier parte de la cadena solicitud-respuesta.

|

Pragma: no-cache

|

|

Remitente

|

Dirección de la página web anterior desde la que se siguió un enlace a la página solicitada actualmente

|

Referencia: HTTP://www.edgenexus.io

|

|

Servidor

|

Un nombre para el servidor

|

Servidor: Apache/2.4.1 (Unix)

|

|

Set-Cookie

|

Una cookie HTTP

|

Set-Cookie: UserID=JohnDoe; Max-Age=3600; Version=1

|

|

Usuario-Agente

|

La cadena del agente de usuario

|

Usuario-Agente: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; WOW64; Trident/5.0)

|

|

Variar

|

Indica a los proxies descendentes cómo comparar las futuras cabeceras de las solicitudes para decidir si

se puede utilizar la respuesta almacenada en caché en lugar de solicitar una nueva

al servidor de origen

|

Varía: User-Agent

|

|

X-Powered-By

|

Especifica la tecnología (por ejemplo, ASP.NET, PHP, JBoss) que soporta la aplicación web

|

X-Powered-By: PHP/5.4.0

|

Sense

El campo Sense es un campo booleano desplegable y contiene opciones de tipo Does o Doesn't.

Consulte

El campo Comprobación permite establecer valores de comprobación con respecto a la Condición.

Las opciones disponibles son: Contener, Finalizar, Igualar, Existir, Tener Longitud, Coincidir con RegEx, Coincidir con la Lista, Iniciar, Exceder la Longitud

|

CHECK

|

DESCRIPCIÓN

|

EJEMPLO

|

|

Existe

|

Esto no importa el detalle de la condición sólo que existe/no existe

|

Anfitrión - Existe

|

|

Inicie

|

La cadena comienza con el valor

|

Ruta - Hace - Inicio - /secure

|

|

Finalizar

|

La cadena termina con el valor

|

Ruta - Hace - Fin - .jpg

|

|

Contiene

|

La cadena contiene el valor

|

Encabezado de la solicitud - Aceptar - Contiene - imagen

|

|

Equal

|

La cadena sí es igual al valor

|

Anfitrión - Hace - Igual - www.jetnexus.com

|

|

Tener longitud

|

La cadena tiene una longitud del valor

|

Host - Tiene - Longitud - 16www.jetnexus.com

= TRUEwww.jetnexus.co.uk

= FALSE

|

|

Match RegEx

|

Permite introducir una expresión regular completa compatible con Perl

|

IP de origen - Hace - Coincide con Regex - 10\..* | 11\..*

|

Pasos para añadir una condición

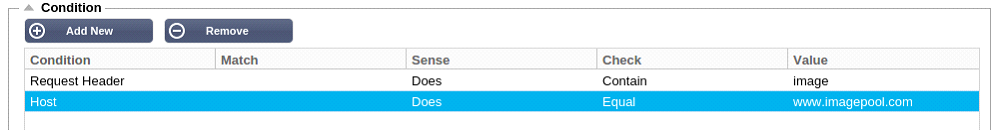

Añadir una nueva condición flightPATH es muy fácil. Un ejemplo se muestra arriba.

1. Haga clic en el botón Añadir nuevo dentro del área de condiciones.

2. Elija una condición en el cuadro desplegable. Tomemos como ejemplo el Anfitrión. También puede escribir en el campo, y el CAD mostrará el valor en un desplegable.

3. Elija un sentido. Por ejemplo

4. Elija una marca. Por ejemplo, Contiene

5. Elija un valor. Por ejemplo, miempresa.com

El ejemplo anterior muestra que hay dos condiciones que tienen que ser TRUE para que la regla se complete

· La primera es comprobar que el objeto solicitado es una imagen

· El segundo comprueba si el host en la URL es www.imagepool.com

Evaluación

La capacidad de añadir variables definibles es una capacidad convincente. Los ADC normales ofrecen esta capacidad utilizando scripts u opciones de línea de comandos que no son ideales para cualquiera. El ADC le permite definir cualquier número de variables utilizando una interfaz gráfica de usuario fácil de usar, como se muestra y describe a continuación.

La definición de la variable flightPATH comprende cuatro entradas que deben realizarse.

· Variable - es el nombre de la variable

· Fuente - una lista desplegable de posibles puntos de origen

· Detalle: seleccione los valores de un desplegable o introdúzcalos manualmente.

· Valor - el valor que contiene la variable y puede ser un valor alfanumérico o un RegEx para afinar.

Variables incorporadas:

Las variables incorporadas ya han sido codificadas, por lo que no es necesario crear una entrada de evaluación para ellas.

Puede utilizar cualquiera de las variables enumeradas a continuación en la sección Acción.

La explicación de cada variable se encuentra en la tabla "Condición" anterior.

· Método = $method$

· Ruta = $ruta$

· Cadena de consulta = $cadena de consulta$

· Sourceip = $sourceip$

· Código de respuesta (el texto también incluye "200 OK") = $resp$

· Host = $host$

· Versión = $versión$

· Puerto de cliente = $puerto de cliente$

· Clientip = $clientip$

· Geolocalización = $geolocalización$"

|

ACCIÓN

|

OBJETIVO:

|

|

Acción = Redirección 302

|

Objetivo = HTTPs://$host$/404.html

|

|

Acción = Registro

|

Objetivo = Un cliente de $sourceip$:$sourceport$ acaba de hacer una solicitud $path$ page

|

Explicación:

· Un cliente que accede a una página que no existe, normalmente se encuentra con la página de error 404 del navegador

· En su lugar, el usuario es redirigido al nombre de host original que utilizó, pero la ruta incorrecta se sustituye por 404.html

· Se añade una entrada al Syslog que dice: "Un cliente de 154.3.22.14:3454 acaba de solicitar la página wrong.html".

Acción

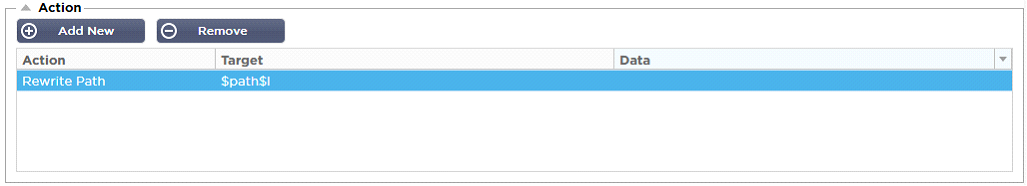

La siguiente etapa del proceso es añadir una acción asociada a la regla flightPATH y a la condición.

En este ejemplo, queremos reescribir la parte de la ruta de la URL para que refleje la URL introducida por el usuario.

· Haga clic en Añadir nuevo

· Seleccione Reescribir ruta en el menú desplegable Acción

· En el campo Destino, escriba $ruta$/miimágenes

· Haga clic en Actualizar

Esta acción añadirá /myimages a la ruta, por lo que la URL final será www.imagepool.com/myimages

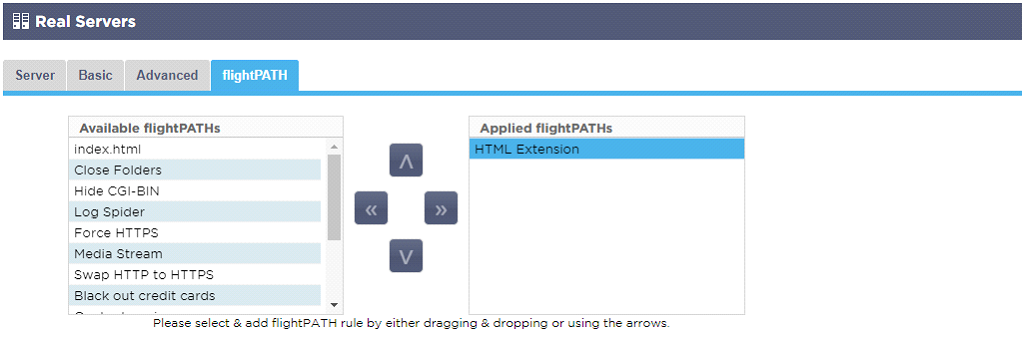

Aplicación de la regla flightPATH

La aplicación de cualquier regla flightPATH se realiza dentro de la pestaña flightPATH de cada VIP/VS.

· Navegue a Servicios > Servicios IP y elija la VIP a la que desea asignar la regla flightPATH.

· Verá la lista de servidores reales que se muestra a continuación

· Haga clic en la pestaña flightPATH

· Seleccione la regla flightPATH que haya configurado o una de las preconfiguradas admitidas. Puede seleccionar varias reglas flightPATH si es necesario.

· Arrastre y suelte el conjunto seleccionado a la sección Applied flightPATHs o haga clic en el botón de flecha >>.

· La regla se moverá a la derecha y se aplicará automáticamente.