Auf der Seite Bibliothek > Authentifizierung können Sie Authentifizierungsserver einrichten und Authentifizierungsregeln mit Optionen für client-seitiges Basic oder Forms und server-seitiges NTLM oder BASIC erstellen.

Einrichten der Authentifizierung - Ein Arbeitsablauf

Bitte führen Sie mindestens die folgenden Schritte aus, um die Authentifizierung für Ihren Dienst anzuwenden.

1. Erstellen Sie einen Authentifizierungsserver.

2. Erstellen Sie eine Authentifizierungsregel, die einen Authentifizierungsserver verwendet.

3. Erstellen Sie eine flightPATH-Regel, die eine Authentifizierungsregel verwendet.

4. Anwenden der flightPATH-Regel auf einen Dienst

Authentifizierungs-Server

Um eine funktionierende Authentifizierungsmethode einzurichten, müssen wir zunächst einen Authentifizierungsserver einrichten.

· Klicken Sie auf die Schaltfläche Server hinzufügen.

· Diese Aktion erzeugt eine leere Zeile, die zum Ausfüllen bereit ist.

|

Option

|

Beschreibung

|

|

Name

|

Geben Sie Ihrem Server einen Namen zur Identifizierung - dieser Name wird in den Regeln verwendet

|

|

Beschreibung

|

Eine Beschreibung hinzufügen

|

|

Methode zur Authentifizierung

|

Wählen Sie eine Authentifizierungsmethode

LDAP - einfaches LDAP mit Benutzernamen und Passwörtern, die im Klartext an den LDAP-Server gesendet werden.

LDAP-MD5 - einfaches LDAP mit Benutzernamen im Klartext und Passwort MD5-gehasht für erhöhte Sicherheit.

LDAPS - LDAP über SSL. Sendet das Passwort im Klartext innerhalb eines verschlüsselten Tunnels zwischen dem ADC und dem LDAP-Server.

LDAPS-MD5 - LDAP über SSL. Das Passwort wird für zusätzliche Sicherheit innerhalb eines verschlüsselten Tunnels zwischen dem ADC und dem LDAP-Server mit einem MD5-Hash versehen

|

|

Domain

|

Geben Sie den Domänennamen für den LDAP-Server ein.

|

|

Server-Adresse

|

Fügen Sie die IP-Adresse oder den Hostnamen des Authentifizierungsservers hinzu

LDAP - IPv4-Adresse oder Hostname.

LDAP-MD5 - nur Hostname (IPv4-Adresse funktioniert nicht)

LDAPS - IPv4-Adresse oder Hostname.

LDAPS-MD5 - nur Hostname (IPv4-Adresse funktioniert nicht).

|

|

Hafen

|

Verwenden Sie standardmäßig Port 389 für LDAP und Port 636 für LDAPS. Sie brauchen die Port-Nummer für LDAP und LDAPS nicht hinzuzufügen. Wenn andere Methoden verfügbar werden, können Sie sie hier konfigurieren

|

|

Suchbedingungen

|

Die Suchbedingungen müssen dem RFC 4515 entsprechen. Beispiel:

(MemberOf=CN=Phone- VPN,CN=Users,DC=mycompany,DC=local).

|

|

Basis suchen

|

Dieser Wert ist der Startpunkt für die Suche in der LDAP-Datenbank.

Beispiel dc=meineFirma,dc=lokal

|

|

Login-Format

|

Verwenden Sie das gewünschte Anmeldeformat.

Benutzername - wenn Sie dieses Format wählen, brauchen Sie nur den Benutzernamen einzugeben. Alle vom Benutzer eingegebenen Benutzer- und Domäneninformationen werden gelöscht, und die Domäneninformationen vom Server werden verwendet.

Benutzername und Domäne - Der Benutzer muss die gesamte Syntax der Domäne und des Benutzernamens eingeben. Beispiel: mycompany\gchristie ODER jemand@mycompany. Die auf der Serverebene eingegebenen Domäneninformationen werden ignoriert.

Leer - das ADC akzeptiert alle Eingaben des Benutzers und sendet sie an den Authentifizierungsserver weiter. Diese Option wird bei Verwendung von MD5 verwendet.

|

|

Passphrase

|

Diese Option wird in dieser Version nicht verwendet.

|

|

Totzeit

|

In dieser Version nicht verwendet

|

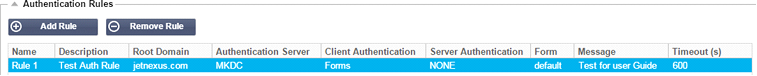

Authentifizierungsregeln

Der nächste Schritt ist die Erstellung der Authentifizierungsregeln für die Verwendung mit der Serverdefinition.

|

Feld

|

Beschreibung

|

|

Name

|

Fügen Sie einen geeigneten Namen für Ihre Authentifizierungsregel hinzu.

|

|

Beschreibung

|

Fügen Sie eine passende Beschreibung hinzu.

|

|

Wurzel-Domäne

|

Dies muss leer gelassen werden, es sei denn, Sie benötigen eine Einzelanmeldung über Subdomänen hinweg.

|

|

Authentifizierungs-Server

|

Dies ist eine Dropdown-Box, die die von Ihnen konfigurierten Server enthält.

|

|

Client-Authentifizierung:

|

Wählen Sie den für Ihre Bedürfnisse geeigneten Wert:

Basic (401) - Diese Methode verwendet die Standard-Authentifizierungsmethode 401

Formulare - damit wird dem Benutzer das ADC-Standardformular präsentiert. Innerhalb des Formulars können Sie eine Nachricht hinzufügen. Sie können ein Formular, das Sie hochgeladen haben, über den Abschnitt unten auswählen.

|

|

Server-Authentifizierung

|

Wählen Sie den entsprechenden Wert.

Keine - wenn Ihr Server über keine vorhandene Authentifizierung verfügt, wählen Sie diese Einstellung. Diese Einstellung bedeutet, dass Sie Authentifizierungsfähigkeiten zu einem Server hinzufügen können, der vorher keine hatte.

Basic - wenn Ihr Server die Basisauthentifizierung (401) aktiviert hat, dann wählen Sie BASIC.

NTLM - wenn Ihr Server die NTLM-Authentifizierung aktiviert hat, dann wählen Sie NTLM.

|

|

Formular

|

Wählen Sie den entsprechenden Wert

Standard - Die Auswahl dieser Option führt dazu, dass der ADC seine eingebaute Form verwendet.

Benutzerdefiniert - Sie können ein von Ihnen entworfenes Formular hinzufügen und es hier auswählen.

|

|

Nachricht

|

Fügen Sie eine persönliche Nachricht in das Formular ein.

|

|

Zeitüberschreitung

|

Fügen Sie der Regel eine Zeitüberschreitung hinzu, nach der sich der Benutzer erneut authentifizieren muss. Beachten Sie, dass die Einstellung "Timeout" nur für die formularbasierte Authentifizierung gültig ist.

|

Einzel-Anmeldung

Wenn Sie eine Einzelanmeldung für Benutzer anbieten möchten, füllen Sie die Spalte Root-Domain mit Ihrer Domain aus. In diesem Beispiel haben wir edgenexus.io verwendet. Wir können nun mehrere Dienste haben, die edgenexus.io als Root-Domain verwenden, und Sie müssen sich nur einmal anmelden. Wenn wir die folgenden Dienste betrachten:

· Sharepoint.meinUnternehmen.de

· usercentral.mycompany.com

· appstore. mycompany.com

Diese Dienste können sich auf einem VIP befinden oder auf 3 VIPs verteilt sein. Ein Benutzer, der zum ersten Mal auf usercentral. mycompany.com zugreift, wird abhängig von der verwendeten Authentifizierungsregel mit einem Formular zur Anmeldung aufgefordert. Derselbe Benutzer kann dann eine Verbindung zu appstore. mycompany.com herstellen und wird automatisch vom ADC authentifiziert. Sie können den Timeout einstellen, der die Authentifizierung erzwingt, sobald dieser Zeitraum der Inaktivität erreicht ist.

Formulare

In diesem Bereich können Sie ein benutzerdefiniertes Formular hochladen.

Wie Sie Ihr benutzerdefiniertes Formular erstellen

Obwohl das vom ADC bereitgestellte Basisformular für die meisten Zwecke ausreichend ist, wird es Gelegenheiten geben, bei denen Unternehmen dem Benutzer ihre eigene Identität präsentieren möchten. Sie können ein eigenes Formular erstellen, das dem Benutzer in solchen Fällen zum Ausfüllen vorgelegt wird. Dieses Formular muss entweder im HTM- oder HTML-Format vorliegen.

|

Option

|

Beschreibung

|

|

Name

|

form name = loginform

Aktion = %JNURL%

Methode = POST

|

|

Benutzername

|

Syntax: name = "JNUSER"

|

|

Passwort:

|

name="JNPASS"

|

|

Optionale Meldung1:

|

%JNMESSAGE%

|

|

Optionale Meldung2:

|

%JNAUTHMESSAGE%

|

|

Bilder

|

Wenn Sie ein Bild hinzufügen möchten, dann fügen Sie es bitte in-line mit Base64-Kodierung ein.

|

Beispiel-HTML-Code eines sehr grundlegenden und einfachen Formulars

<HTML>

<KOPF>

<TITLE>BEISPIEL-AUTHENTIFIZIERUNGSFORMULAR</TITLE>

</HEAD>

<BODY>

%JNMESSAGE%<br>

<form name="loginform" action="%JNURL%" method="post"> USER: <input type="text" name="JNUSER" size="20" value=""></br>

PASS: <input type="password" name="JNPASS" size="20" value=""></br>

<input type="submit" name="submit" value="OK">

</form>

</BODY>

</HTML>

Hinzufügen eines benutzerdefinierten Formulars

Sobald Sie ein benutzerdefiniertes Formular erstellt haben, können Sie es über den Bereich Formulare hinzufügen.

1. Wählen Sie einen Namen für Ihr Formular

2. Suchen Sie lokal nach Ihrem Formular

3. Klicken Sie auf Hochladen

Vorschau auf Ihr benutzerdefiniertes Formular

Um das benutzerdefinierte Formular, das Sie gerade hochgeladen haben, zu betrachten, wählen Sie es aus und klicken auf Vorschau. Sie können diesen Bereich auch verwenden, um nicht mehr benötigte Formulare zu löschen.