ハニーポットから機械学習による保護、Webアプリケーションファイアウォールからクラウドブローカーまで、企業のITを守ることは、従来のアンチウイルスやファイアウォールをはるかに超えるものです。 新世代の保護ツールが、ウェブサイト、従業員、データの安全を守るための多層防御の一部としてどのように機能するかをご覧ください。

ビジネスリーダーは、IT部門がデジタル・セキュリティに対応しながら、新しいサービスを提供し、従業員の生産性を維持し、ダウンタイムをゼロにすることを期待しているのですが、予算は縮小または横ばいであることが多いのです。

多くの企業は、ファイアウォール、マルウェアブロッカー、アンチウイルスツールを導入し、最新の脅威の基本を理解していますが、真にビジネスを保護するには、柔軟でスマートなレイヤードディフェンス一式が必要とされます。

労働者は弱者である

すべては ワークフォースから始まる オフィスの生産性向上アプリやクラウドサービス、その他さまざまなアプリケーションを利用する人が増えている。 ほとんどの人は技術的なスキルをほとんど持っておらず、スパム、危険なリンク、マルウェアの流れからメールアカウントやメッセージングアプリを保護するためにビジネスに依存しています。

メールフィルターやアンチウィルスツールがその大部分を担っていますが、最も弱いのは人であるため、スタッフのトレーニングは欠かせません。 彼らは、本当に重要そうに見える感染したファイルを開いたり、上司が本当に「今すぐ2万ポンド振り込む必要がある」と信じたりします。

また、ハッカーがアプリに不正にアクセスするのを防ぐために、アプリが強力なパスワードを要求したり、より良いパスフレーズや二要素認証を提供するなど、テクノロジーによって正しい方向に導くことができます。

公式トレーニング、定期的なリマインダーレッスン、ライブテストは、メッセージを強化し、従業員が疑わしい活動を報告する明確な方法を提供するために、すべての企業や企業のデジタル資産を保護するために不可欠なステップです。

Webアプリケーションファイアウォールが、あなたのオンラインプレゼンスを守る

クラウド、ウェブサイト、店舗など、多くのビジネスが行われているため、犯罪の格好のターゲットになっているのです。 WordPressサイトからホスティングされた店舗やアプリケーションに至るまで、攻撃の量と危険性は増大し、従来のセキュリティツールでは保護しきれません。

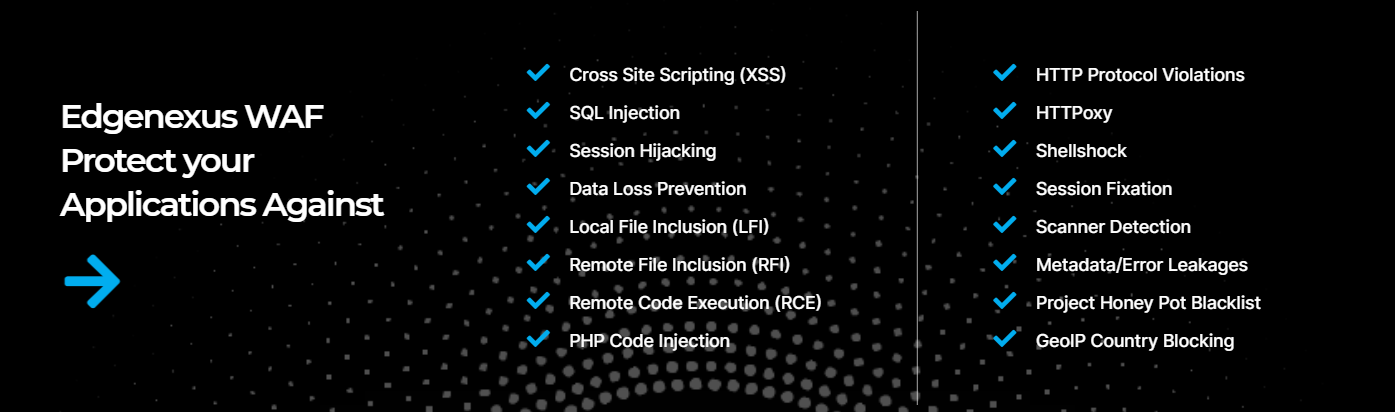

A ウェブアプリケーションファイアウォール(WAF) は、クロスサイトスクリプティング[XSS] 、SQLインジェクション攻撃、サービス拒否の塊、クロスサイトリクエストフォージェリー攻撃などの典型的な、あるいは革新的な攻撃からWebサイトやサービスを保護するために設計されています。

標準的なファイアウォールは、ハードウェアとアドレスを保護しますが、特定のアプリケーションを保護するものではありません。 WAFは、Webアプリケーションに侵入しようとする特定の攻撃をブロックします。入力とコンテンツをスキャンして、疑わしいメッセージや悪意のある攻撃をブロックします。 もし、すべてがちんぷんかんぷんに聞こえたら。 マネージド・サービス・プロバイダーは、あらゆる規模の組織に、ビジネスの安全性と生産性向上のためのツールを提供することができます。

企業が必要とするあらゆる保護を実現する、最新のEdgenexus EdgeWAFをご覧ください。

Edgenexus社ウェブサイトのEdgeWAFのページをご覧ください。

ここをクリック

.

ハニーポットが企業に欺瞞の価値を与える理由

ハッカーは、企業がどのようなツールを使っているかを知っており、それを回避しようとします。 ハニーポットは、確率を均等にするための興味深い方法です。 なぜなら、企業が従来のセキュリティや最先端のセキュリティにいくら費用をかけても、いずれはハッカーが業務システムに侵入してくるからです。

しかし、仮想ハニーポットは、ビジネスの環境とシステムの「偽」バージョンを作成することで、攻撃者の速度を落とすことができます。 そのため、ITチームが対応し、エクスプロイトを修正し、犯罪者が何をしたいのかを確認する時間が生まれます。

刻々と変化するサイバー戦争の戦いに挑む

多くの企業は、ITのベストプラクティスに従って、自社のサービスやデータを保護しています。 しかし、中には攻撃する価値がないと考える人や、アンチウイルスと基本的なファイアウォールで事足りると考える人もいます。 自動化された攻撃と賢いハッカーは別の考えを持っています。 脅威の状況は変化しています。そのため、私たちは常に最新のツールを利用する必要があります。

クラウドやオンプレミスのセキュリティがほぼ自動化、AI化されても、ネットワークが成長し、脆弱性が増加すれば、侵入は発生します。 あらゆる手段を駆使して、企業のデータを保護し、リスクを最小限に抑えることが重要です。